Oltre il Lucchetto: Guida Completa alla Cifratura e al Triangolo della Fiducia Digitale

Immaginate di avere un segreto prezioso e di volerlo inviare a un amico attraverso una folla di sconosciuti. Non basta chiuderlo in una scatola robusta; dovete essere certi che la scatola arrivi velocemente, che nessuno possa sbirciarne il contenuto e, soprattutto, che il vostro amico possa essere sicuro che quella scatola sia stata spedita proprio da voi e non da un impostore.

Nel mondo della sicurezza informatica, questo scenario si ripete miliardi di volte al secondo. Ma come passiamo da una semplice “serratura” a un sistema di comunicazione globale sicuro?

La Sfida della Velocità: Oltre i 128 Bit

Il punto di partenza è spesso un algoritmo solido come l’AES (Advanced Encryption Standard). Tuttavia, questo algoritmo ha un limite fisico: gestisce blocchi di appena 16 byte (128 bit) alla volta. Immaginate di dover trasferire terabyte di dati video per una chiamata o caricare la vostra intera libreria multimediale sul cloud: inserire 16 caratteri alla volta renderebbe la comunicazione insostenibile.

Per ovviare a questo rallentamento, la soluzione è la parallelizzazione. Invece di un unico “operaio” che cifra i dati in fila, utilizziamo centinaia o migliaia di processori che lavorano contemporaneamente su blocchi diversi, ricomponendo poi l’informazione alla fine del percorso. Ma questa efficienza ha un prezzo alto in termini di vulnerabilità.

Il Paradosso del Pinguino: Perché l’ECB non basta

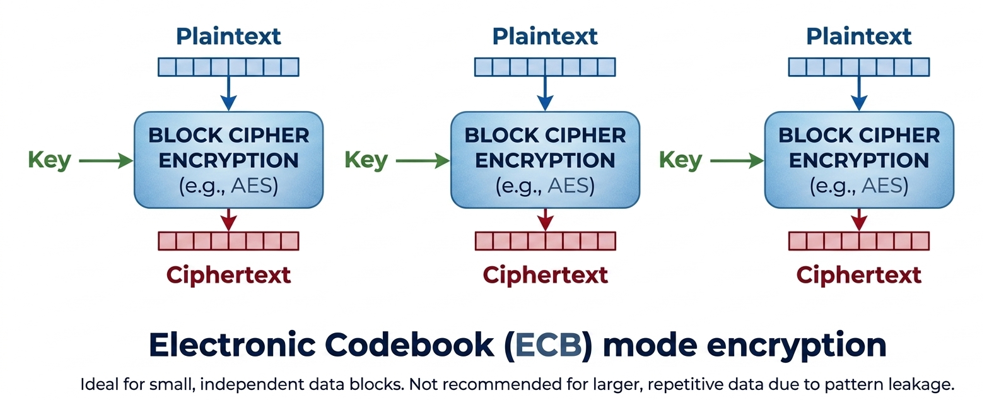

Il metodo più semplice per parallelizzare è chiamato ECB (Electronic Code Book), dove ogni blocco viene cifrato con la stessa identica chiave. Sembra perfetto, ma nasconde un difetto fatale legato ai pattern del linguaggio umano e dei dati digitali.

Prendiamo un’immagine digitale, come il celebre logo di Linux (il pinguino Tux). Se cifriamo questa immagine con il metodo ECB, lo sfondo bianco — essendo composto da dati identici e ripetuti — verrà cifrato sempre nello stesso modo. Il risultato? Anche se i colori cambiano, i contorni e la forma del pinguino restano perfettamente visibili. Questo accade anche nei testi: parole comuni come l’articolo “il” o i saluti iniziali creano pattern ripetitivi che un hacker può sfruttare per decodificare l’intero messaggio senza nemmeno conoscere la chiave.

L’Ingegno della “Catena”: CBC e l’Initialization Vector

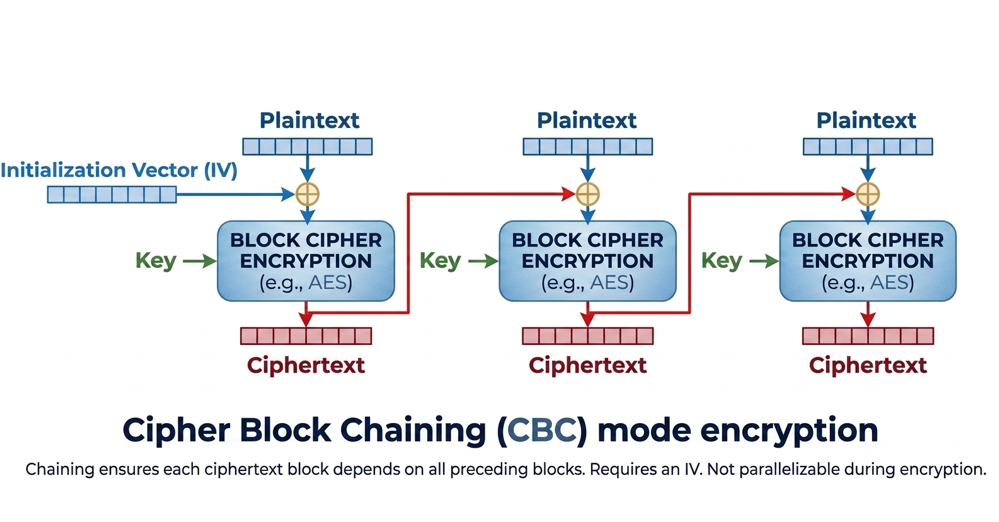

Per risolvere il problema dei pattern, gli esperti hanno creato un sistema di concatenamento. In pratica, l’uscita cifrata di un blocco viene mescolata (tramite un’operazione logica chiamata XOR) con il contenuto del blocco successivo.

Ma cosa succede se iniziamo due conversazioni con la stessa parola? Per evitare che la cifratura sia identica, si introduce l’Initialization Vector (IV): un numero casuale (random) che viene inserito all’inizio della catena. Grazie all’IV, ogni sessione di cifratura sarà drasticamente diversa dalla precedente, garantendo una sicurezza estrema anche in presenza di dati ricorrenti.

L’Evoluzione: Il CTR (Counter Mode) e il Parallelismo Sicuro

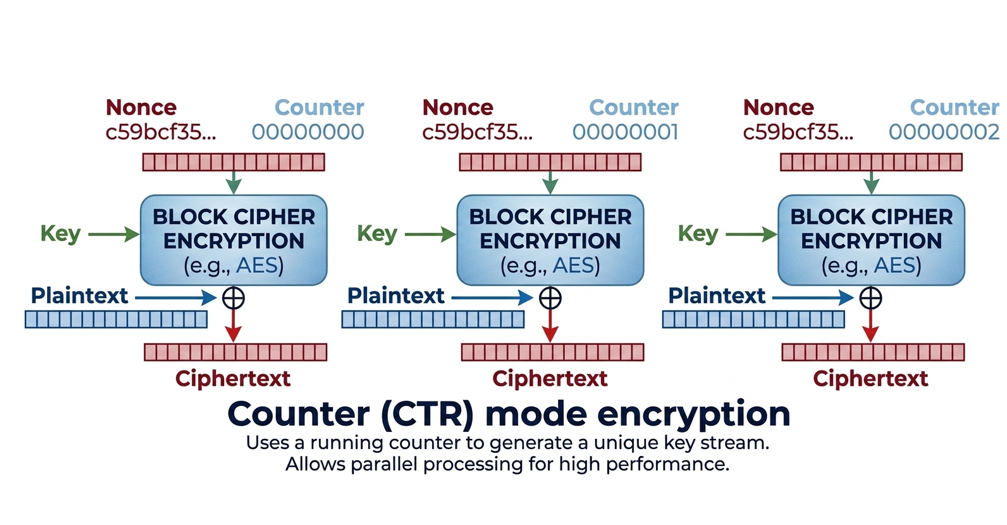

Come possiamo mantenere la velocità della parallelizzazione senza i rischi dell’ECB? La risposta moderna è il CTR (Counter Mode).

Invece di cifrare direttamente il vostro testo, il sistema genera una sequenza di “rumore bianco” cifrando un numero casuale combinato con un contatore (Counter) che aumenta per ogni blocco. Questo rumore viene poi unito al vostro testo in chiaro. Il risultato?

- Massima Velocità: Ogni blocco può essere calcolato indipendentemente, permettendo una parallelizzazione totale.

- Sicurezza Estrema: Poiché il contatore cambia sempre, due blocchi di testo identici produrranno uscite completamente diverse, eliminando ogni pattern visibile.

Non solo Segretezza: Integrità e Autenticazione

Essere sicuri che nessuno legga i nostri dati (riservatezza) è solo metà della battaglia. Dobbiamo anche garantire il cosiddetto Triangolo della Fiducia:

- Integrità: Il messaggio non deve essere stato manomesso durante il tragitto.

- Autenticità: Dobbiamo essere certi dell’identità del mittente.

- Non Ripudio: Chi invia il messaggio non può negare di averlo fatto.

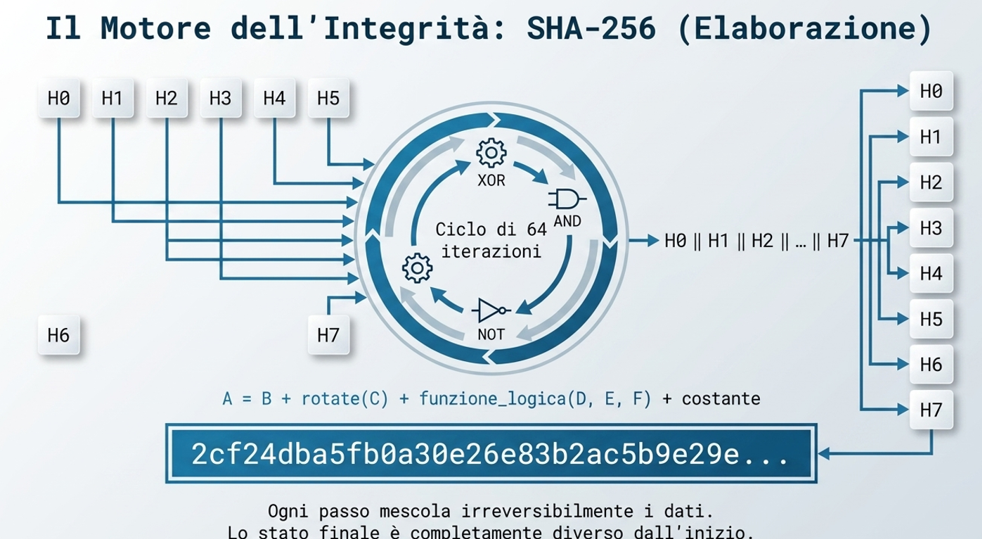

L’Hashing (SHA256) e i suoi limiti

Per garantire l’integrità, usiamo l’SHA256. Questo algoritmo prende un file di qualsiasi dimensione (anche un terabyte) e lo trasforma in una stringa fissa di 256 bit: una sorta di “impronta digitale”. Tuttavia, l’hashing da solo ha un punto debole: essendo un algoritmo pubblico, un malintenzionato potrebbe modificare il file e ricalcolare un nuovo hash corrispondente, ingannando il ricevente.

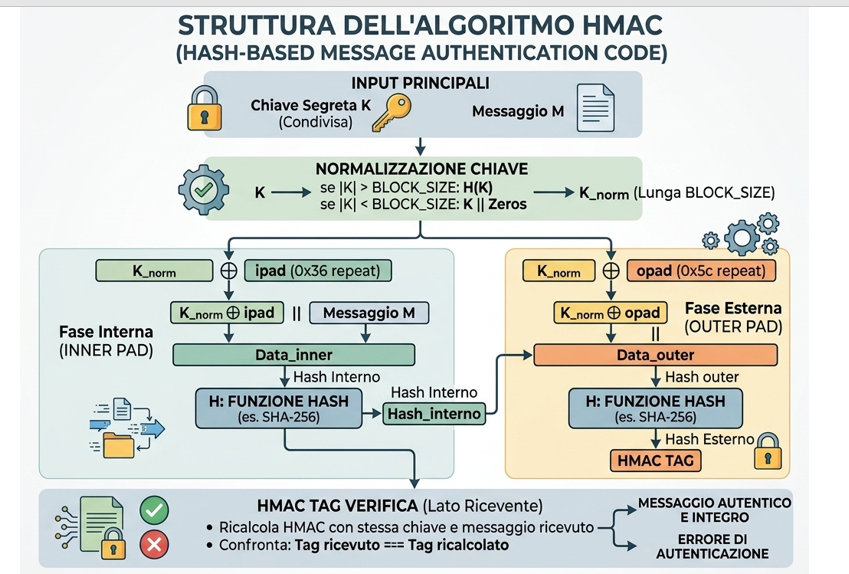

La Soluzione: HMAC

Ecco perché entra in gioco l’HMAC. Questo sistema non si limita a calcolare l’hash, ma lo “condisce” con una chiave segreta nota solo a mittente e destinatario. Attraverso un doppio processo di codifica, l’HMAC impedisce agli hacker di manipolare il messaggio o aggiungere bit senza rendere il codice finale invalido.

Dalla Teoria alla Pratica: L’Antifurto Intelligente

Tutta questa architettura complessa non serve solo a proteggere i segreti di stato, ma è alla base della tecnologia che usiamo ogni giorno. Nel prossimo capitolo di questo percorso, vedremo come implementare concretamente questi protocolli su due ESP32 per creare un sistema di antifurto avanzato.

Proteggeremo la comunicazione Wi-Fi tra i sensori e la centralina, assicurandoci che nessun intruso possa “ascoltare” il segnale o, peggio ancora, inviare un falso comando di disattivazione. La sicurezza informatica diventa così uno strumento tangibile per proteggere non solo i nostri dati, ma anche la nostra casa.